今日:0

文章:4

8646

原文命令部分转自:iStoreOS x86根分区扩容 - 知乎 (zhihu.com)因为某些需要,在esxi上面安装了iStoreOS虚拟机,一开始并没有需求,后续有需求才发现overlay分区只有2.5 G空间,远远无法满足,但是又不方便重新安装,故只好查找如何扩容,这里记录一下istoreos内部执行命令。扩容前提:需要给当前磁盘新增足够空间# 执行parted

root@iStoreOS:~# parted

# 执行print命令,查看当前分区情况

(parted) print

Model: VMware Virtual disk (scsi)

Disk /dev/sda: 53.7GB

Sector size (logical/physical): 512B/512B

Partition Table: msdos

Disk Flags:

Number Start End Size Type File system Flags

1 262kB 134MB 134MB primary ext2 boot

2 135MB 403MB 268MB primary

3 403MB 2551MB 2147MB primary ext4

4 2551MB 17.2GB 14.6GB primary ext4

# 这里对分区3进行扩容,完成后退出

(parted) resizepart

Partition number? 3

Warning: Partition /dev/sda3 is being used. Are you sure you want to continue?

Yes/No? yes

End? [2551MB]? 53.7G(这里的值根据实际情况进行设定)

(parted) quit

Information: You may need to update /etc/fstab.

# 执行resize2fs对文件系统进行扩容

root@iStoreOS:~# resize2fs -p /dev/sda3

resize2fs 1.46.5 (30-Dec-2021)

Filesystem at /dev/sda3 is mounted on /overlay; on-line resizing required

old_desc_blocks = 1, new_desc_blocks = 7

The filesystem on /dev/sda3 is now 13008704 (4k) blocks long.

# 执行df -h可以看到分区大小已经更新

root@iStoreOS:~# df -h

Filesystem Size Used Available Use% Mounted on

/dev/sda3 48.8G 1.8G 46.9G 4% /overlay/upper/opt/docker

1

0 841天前

5414

原文转自:巨酷的软件序列号『 电脑软硬件交流区 』 - Powered by Discuz! (chinadsl.net)安全之星XP正式版--SN:CHR-SSV456-9985303DSK-3或者CHR-SSV234-9913220CHR-3Adobe After Effects V5.0--sn:EWE780A7645038-389-588或者SN:EWW471R7080005-040-498Adobe After Effects V4.1--sn:EWW400R4000123-666-922Adobe Acrobat 5.0.1 简体中文版--SN:KWC500R6538415-885Adobe Acrobat 5.0 正式完全版--sn:AEB100R3498245-291或者sn:KWW500R7150122-128Adobe Acorobat full 4.0--sn:AOW301R7136978-298Adobe Acorobat read 1.2--sn:ARM100R3100034-100-397Adobe Acorobat distiller 2.1--sn:DEE100R3001172-010-496Adobe Acorobat capture--sn:WCW100R3101909-171Adobe Dimission 3.01--sn:DJW301R2100011-348Adobe Genesis--sn::44444 autoriznatincode:2077229778Adobe Illustrator 9.0繁体中文版--sn:ABT800R7100102-625Adobe Illustrator 8.0中文版--sn:ABW800X7102095-685或者sn:EXX500R5900103198-517Adobe PageMaker.v7.0--S/N:1039-1121-2998-7586-7388-7545Adobe Pagemaker 6.0--sn:03W600R1124621-479Adobe Pagemaker NL v5.0--sn: 03-5025-303224614Adobe Premiere 6.0 final--sn:MBF500B7205104-998Adobe Premiere 5.1--sn:MXX500R145503-500-448Adobe Premiere RT 5.1 for 9x/NT--sn: MBF420U3000205-940Adobe PhotoShop v6.01 中文版--PWC601R3382269-296或者PWC601R4999617-923或者PWW600R7105467-948或者PWW550R7162534-100Adobe Photoshop 6.0--sn:PWW600R7105467-948或者EXX600B6311279-428Adobe Photoshop 5.0--sn:PWW400R7106337-339Adobe Photoshop 4.0--sn:PWW250R3107069-312Adobe Photo deluxe--sn:HTW200R7100048-493Adobe Streamline v4.0--sn:SBW400U7102000-766或者SBW400U7100000-392Adobe Streamline v3.0--sn:SBW300S1100640-184Adobe Type manager--sn:AWW400P0101591-292Adobe Wild type--sn:FHW251R31003373Galley Master MM for Adobe PageMaker--sn:50336-150-77196444Galley Master XD for Adobe PageMaker--sn:70336-150-97196444Panasonic MPEG Encoder Plugin For Adobe Premiere v2.1--sn:900-4018000 Password:8762NGC4594Panopticum Fire for Adobe After Effects v1.1--FirstName:SiEGE LastName:1999 sn:37991555Pantone HexImage for Adobe Photoshop--Name:PWA sn:C077ADC599F540ADPanopticum Fire for Adobe Photoshop v1.0--FirstName:SiEGE LastName:1999 sn:68716Panopticum Fire for Adobe Photoshop v2.0--Name:(Anything) sn:F2P-90327-1975Absolute security pro 3.9--Name: CROSSFIRE ROCKER s/n: JDHULALBFRHMLQY or Name: FIREANGEL [EVD] s/n: NVMFTMKNPTUCHJAAcdSee 3.1 build 921 Retail--sn:243478918944730541ACDsee SR1 PowerPack Retail--sn:243478918944730541ACDsee 3.1--sn:132728175249781441AceFTP V2.01--Name: Free User s/n: A333U4-4XZ7PK-TTMDZC-WMBHAUAceHTML Pro 4.30.1--Name:Free User Code:Q4LB-KG9X-Q8PB-3TN6AceHTML Pro 4.22.2--Name:Free User Code:Q4LB-KG9X-Q8PB-3TN6AceHTML Pro 4.22.1--Name:Free User Code:Q4LB-KG9X-Q8PB-3TN6Advanced Gif Animator 2.2 中文注册版--注册码:0qT+7ks91OS6TwwuLvuwXOgnH9C1VS Eo9HIWngLCMBIuHEWyJzuGuNjjAVvs QIf8lo8MhU4c6QZfVgfvrKE7u6ZOsd sLI8UGMKEK3nDr1cRHcvufQ9LTGS3B z16BSbF7c7cd7gkAFbooFcHO/P8lPf FRTTAg+2Mnrz28OeYhZSIk=Advanced PDF Password Recovery 1.33--注册码:PDFP-99322-EYSVY-886Advanced Archive Password Recovery 1.01--NAME:Juan Lozada SERIAL:ARCHPR-TBHW5SSMYGQS-CUQ9SNYDE59T4KMMAdvanced ZIP Password Recovery v3.11--sn: 00003112193920061941Nqu5h797f6cAjz4UAltoMP3 Maker 2.2--Name:Free User SN:1LfDE2UKh1F5i9fCAlgolab_photo_vector_v1.01--Name:stcsr Companv:www.stcsr.com Email:stcsr@163.net Serial:ALPVHFCHINCTMGOPQRSAqua 3D Screen Saver 1.5 汉化破解版--name:任意 Code:1234-6789-1234-67C2(程序运行时按空格键即可输入注册码)AutoCAD 2002 最终零售版--Serial:400-12345678 CD-KEY:T4ED6P 找 E8B2FEFFFF 85C0 744F 8D4DF0 改为 E8B2FEFFFF 85C0 754F 8D4DF0 就可以用了Audio Converter 3.0(0402)特别版--Use Name:chaoruan Company:china Licenses:1 Serial key:08199-04923680536126119550AudioCD MP3 Studio 2000 V2.3--SN:CSN77B-174094802fa B TOP拨号管家3.7 Pro注册码--用户名:gfh 公司名:CCG 注册码:3395-134136冰雨音画(音画时尚)ICE Player 2.6--注册码:PL68A-yhss-style-98566-55860 6615-FCJX-LDgs-155868-ice260a北信源杀毒专家VRV2001 正式零售版--序列号:FJDLKICPEAEBlindWrite v0.99.1.4--sn:GOLXB3GJE4S46LFJBlindRead v3.0.1.4--sn:KSI1G8JT32UXBAFJ卜算子.天问体育彩票摇奖预测器 v1.20--姓名:白菜乐园 密码:ShuanglongDKSF卜算子.三颂个人人气运势分析预测 v1.20--姓名:白菜乐园 密码:ShuanglongJWKD卜算子权谋 5.8--Name:洋白菜 SN:EricFuminFHMIOAC TOP彩票点金术2.0--注册邮箱 fpx 注册码 w>]_>KVk卡丽来相片VCD制作系统心动版--SN:CHAMP-9C05EF50-2000词痴 1.5--注册名:www.dyiyd.com 注册码:194394184064284305784305284064105105105CyberLink PowerVCR II v3.0 PRO 简体中文正式版--sn:PD7000EPS0000453CDRWIN 4.0A--Name:CZY.CN99.COM Company:CZY.CN99.COM Unlock Key:9130D087-C2FD21AA-6312FA87-FE3636FE Check Key:6F06E679-53CDF12D-A1EFDB2D-9D24CC79 或者 Name: CoKeBoTtLe99 Company/Email: Cokebottle@thefactory.com Unlock Code: 60D015F4-600893EB-BEFF5755-53E4E943 Check Code: 3334FCB7-00D8861F-DEF7C4BE-ED1BBE16Clean Disk Security 4.9 --Code:deepgreenChinaZip(中华压缩) 6.02--用户名:www.crackbest.com 注册码:AKEM9752CDOK音乐贝贝--姓名:洋白菜 公司:www.crackbest.com Email:yang119@crackbest.com sn:CA9C8419或者注册名:copyyour 公司:CCG 信箱:cncrack@963.net 注册码:7E868430Copernic 2001 Pro 5.0 完全版--sn:7336-791157997CPU Cool v6.1.1--Code:7398356CPUCool V6.0.0 Beta--sn:4337148超级兔子魔法设置(Magic Set)3.92简体中文版--Name:随便 Code:CXMS-AYILVBXDOEG超级兔子魔法设置(Magic Set)3.91简体中文版--Name: Sun Bird Code: CXM-AYYABBXDSPG超级兔子魔法设置(Magic Set)3.9简体中文版---Name: Sun Bird Code: CXM-AYYABBXDSPG 或者 用户名:我爱蔡兔子:) 密码:CX-BBBAWBETUVB超级兔子注册表优化v4.12增强版--Name:Only For Chinese Code:AFABXBCVWXB或者Name:conanxu[BCG] Code:conanxu[BCG]超级兔子魔法设置v3.88简体中文版完美注册--Name: Sun Bird [CCG] Sn: CX-AYYABBPDOLG超级兔子魔法设置v3.88中文版--Name:swnetcn17 Code:SPQHQRSWOXW或者Name:Only For Chinese Code:AFABXBCVWXB或者Name:purewom Code:2Y2PMEFG3或者Name:Al Gore Code:1W1IFHIJ8或者Name:Bauer Lindemann Code:3U5YVLMN6或者Name:蔡旋 Code:ABASGBCXMCB超级兔子魔法设置v3.86中文版--Name:Only For Chinese Code:AFABXBCVWXB或者Name:purewom Code:2Y2PMEFG3或者Name:Al Gore Code:1W1IFHIJ8或者Name:Bauer Lindemann Code:3U5YVLMN6超级兔子魔法设置V3.85多语言版--注册码:NAME:swnetcn17 CODE:SPQHQRSWOXW(适用于简体中文版的超级兔子魔法设置),注册表优化可以用conanxuBCG的注册码:AFABXBCVWXB,注册名任意。修理专家:任意注册 终极加速:任意注册。 或者Magic Set 简体中文版:name:ONLY FOR CHINESE code:AFABXBCVWXB 开放全部功能,ONLY FOR CHINESE大小写任意 RegOpt 4.11 注册内容同Magic Set 简体中文版 另两个东西注册信息随便填超级兔子魔法设置(Magic Set)3.85英文版--name:Al Gore Code:1W1IFHIJ8超级兔子魔法设置v3.8(Magic Set 3.8 for 9x/Me/2K)--注册名:www.superr.net 注册码:Magic Set超级兔仔魔法设置软件--注册名:EGIS 注册码:JVJDAGFGHT 或者 注册名:YOUYOU 注册码:MNWTUTUVE超级兔子注册表优化 3.5--name:Al Gore Code:1W1IFHIJ8 Register from:Auhtor D TOP登录奇兵 V3.01正式版--用户名:CHINA 注册码:PD37ZFRZ5B39或者用户名:伪装者 注册码:P43DM1GHRYK3登录奇兵 v2.01正式版--用户名:wind[CCG] 注册码:PJ3L6HR44XJB 大掌柜 2.0--用户名:crack2088.yeah.net 注册码:AKEAE9588大富翁 5代--安装序列号:6ef9d-33rut49ei6-dd8rtDelphi6--注册码:z9j8-pum4n-c6gzq 认证码:rw2-7jwDHTML Menu Builder v3.0.x--Name:king_KINK Company:CORE Code:E7E81B2ED721025B64D1B47235BA0131Dimission 3.01--sn:DJW301R2100011-348Director 8.5--SN:WDW850-02044-87235-26475电脑播音员3.0--SN:1949101电脑幽灵(pcGhost 4.0 Beta 2)--SN:abc-2972178Dr.eye 2001 译典通--序列号:DREYE2001-DYYVE-FBYML-ECDCFA-5739或者DREYENCT-DMYYE-FXCRL-ICHJAAJA-0067 或者 DREYE2001-DJYGF-F8Y7L-HIGBBIE-5681Drive Imager DriveStar 2.24 --Name:UNREGISTERED! Code:DS1-E3B5N-ED81U-BB7DDrive Imager DriveStar 2.25--Name:UNREGISTERED! Code:DS1-E3B5N-ED81U-BB7DDreamweaver 4.0 完全正式版--安装授权号:DWW400-03771-57289-73501Dreamweaver UltraDev 4.0--安装授权号: UDW400-06066-07241-71420DynSite 1.10.402.5--Name:Free User Code:40341-372E TOPEasy CD Creator 5.02 Platinium--s/n: G-332NB-MGJNH-ZFVPBEasy CD Creator 5.0 Platinium retail iso--sn:P-7TGQ4-G06CM-N5G1L或者s/n: Y-73YHY-SENW9-Y9B4TEudora Pro 5.1--First Name:Free Last Name:User Code:49389945-64998697EZCard--Name:www.dyiyd.com SN:3ABC95AC-8A1B800AEasy CD-DA Extractor 4.5.0--Key:4C727B510833361F Check Key:EZDCGCJSDM EmEditor 3.15-3.17--SN:1710-6480-9217-5957或者1710-6480-9217-5957或者1711-4163-2570-2342或者1715-6607-8393-5012或者1716-2860-3457-3572或者1719-3050-7874-232EmEditor 3.14简体中文安装版--SN:1710-6480-9217-5957F TOPFast Browser v3.7(0708)注册方法--运行注册表regedit,找到以下分支结构[HKEY_CURRENT_USER\Software\Sealine\fb37\user] ,键值设定为fb0071753,即完成注册。Fast Browser v3.4.0402--sn:fb0088698 Registration Code: 513464385342285Fine Print 2000 V4.0 Build 49 Win9x/Me--SN:P4QX-XAGA-2U83Fine Print 2000 V4.0 Build 45 Win9x/Me--Code:P4QX-XAGA-2U83Fine Print 2000 V4.0 Build 45 WinNT/2000--Code:JFVT-SNGN-TLMJFlashplay 1.0注册码--用户名:gfh[CCG] 注册码:2FE415EA0995Fireworks 4.0 完全正式版--安装授权号:FWW400-02666-67248-02548Flash 5.0 最终正式版--序列号FLW500-13547-37838-54321 或者 FLW500-03143-77238-80660Flash 32 V3.09--Name:DiABLO First Name:ORiON Key:3368081640FlashSoft(下载软件管理盒) V1.06--用户名:www.crackbest.com 注册码:873359396Folder Guard Pro 5.2--Name:flysnow Copies:1239 S/N: F339212448864Folder Guard 5.1a --Name:flysnow Copies:1239 S/N:F339212448864Frontpage2000 简体中文正式版--序列号:K3KT9-267PT-4THHF-Q69R3-FRXY6 或者 J2MV9-JYYQ6-JM44K-QMYTH-8RB2W 或者 00120804-78E1-11D2-B60F-006097C998E7FreeHand 9.02--SN:FHW900-00010-47278-88947FreeHand 10--SN:FHW100-00654-47258-19356伏羲服装鞋业购销存管理系统3.03--单位名称:www.crackbest.com 注册码:66612-45289-67929-48834-36429 沸点计算机专业词汇学习系统1.0版--注册名:copyyour 注册码:372072沸点群发邮件 1.1--注册名:copyyour 注册码:372072沸点远程控制 1.0--注册名:copyyour 注册码:372072沸点时间设置工具--注册名:copyyour 注册码:372072沸点网络地址探测器--注册名:copyyour 注册码:372072沸点算命 1.0--注册名:copyyour 注册码:372072FlashGet(网际快车) v0.96广告破解--姓名FLASHGET 注册码:22029EC2M7FlashGet(网际快车) v0.95广告破解--姓名FLASHGET 注册码:22029EC2M7FlashGet(网际快车) v0.94广告破解--姓名FLASHGET 注册码:22029EC2M7或者Name:among Code:39065EG6Q5FlashGet(网际快车) v0.93广告破解--姓名FLASHGET 注册码:22029EC2M7G TOP GIF Construction Set Pro 2..0.21a--Name:Free User Code:20702-74-20078-96GoldWave 4.25--First Name:FREESOFT Last Name:FREESOFT Code:GELUUWBGoldWave 4.24--First Name:FREESOFT Last Name:FREESOFT Code:GELUUWB光驱精灵 1.35 注册码--用户名: www.cracknow.com 注册码:ugxbcCzfreuvcXvf 或者注册名:kjjxy 注册码:DekpAzmFWuhjZuiU光驱精灵.NET 1.2.0.5 注册码--用户名: www.cracknow.com 注册码:ugxbcCzfreuvcXvf 或者注册名:kjjxy 注册码:DekpAzmFWuhjZuiU光科II婚纱设计--运行号:4C-08-75-05-70 5D-C9-D4-F9-FD Gif Movie Gear v2.63--Name: NelviN [e!] S/n: mvg20003492Gif Movie Gear v2.62--Name: Blackstar TRPS98 S/n: mvg2sccy1679Gif Movie Gear v2.61--Name: Versus S/n: mvg2svrs0574 Galley Master MM for Adobe PageMaker--sn:50336-150-77196444Galley Master XD for Adobe PageMaker--sn:70336-150-97196444 Genesis--sn::44444 autoriznatincode:2077229778 GetRight v4.5 Beta 5a--SN:941829970387GetRight v4.5 Beta 4--SN:941829970387GetRight v4.5 Beta 3--SN:941829970387GetRight v4.5 Beta 2--SN:146647922132 H TOPHarddisk Partitioner PartitionStar 1.36--Name:UNREGISTERED! Code:PS1-E389N-ED81U-BB7Dhell o Engines 2.5.7--SN:6E31020001000000HappyEO电子琴2.40注册码--注册名:CrackerABC[BCG] 地址:中国破解组织-[BCG] 注册码:KYO09OHTML (Un)Compress 6.1.2--Name:stcsr Code:yJ9A5R0W或者Name:CZY Code:n1KqBy0MHyperSnap-DX 4.10 beta 9--名称:Goodman 授权类型:无限制的世界范围授权代码:QKFP-WLDZ-DVMM-LMQK-MRAC-RBRK火焰屏保Particle Fire 2--注册码:2222222222慧琦网通6.80专业版--安装密码: dialnet Name:hotworld@21cn.com Number:AHF000186 Password:2QWRCh5u慧琦网通 6.5.1.22β版--用户名:gfh 用户号:121212 注册码:EGCRJX2q黑马智能课表管理系统2.20--Name:www.crackbest.com SN:4677-2323-8115-187呼吸小秘书特效1.2版万能注册码--注册名:任意 万能注册码:BSJG08SN01234或BSJG08SN08888 collected by winzheng环球商务信息发布系统 v1.30中文版注册号--姓名:www.crackbest.com 密码:1777环球商务信息发布系统 v1.20注册码--用户名:CrackerABC[BCG] 注册码:1342 I TOPICE Player(音画时尚) 2.6--注册码:PL68A-yhss-style-98566-55860 6615-FCJX-LDgs-155868-ice260aIcon Extractor 3.4--Name:Predator Comp:Faith2000 Code:4013600549Internet Security and Acceleration (ISA) Server 2000--注册信息:4156-000000Image Optimizer 3.5--SN:709fyfbcIQ搜索王--注册码:00397434468Illustrator 9.0繁体中文版--sn:ABT800R7100102-625Illustrator 8.0中文版--sn:ABW800X7102095-685或者sn:EXX500R5900103198-517Iparmor(木马克星)4.20 简体中文版--Name: Ambition s/n: 360267856 or Name: Kyr0N [FHCF] s/n: -112361794Iparmor(木马克星)4.15 DEMO英文版--code:七味小路 key:-387786076Iparmor(木马克星)4.40--Name: Ambition s/n: 360267856 or Name: Kyr0N [FHCF] s/n: -112361794Iparmor(木马克星)3.30--Name:白菜乐园 SN:1225455794Iparmor(木马克星)3.24--Name:七味小路 SN:387786076Iparmor(木马克星)3.23--Name:七味小路 SN:-387786076 J TOP金山毒霸II 2001正式标准版--SN:KAV026-110000-428123-807600金山毒霸2001.net 钻石会员版--安装序列号:KAV00-69254-10624金山毒霸2001.net正式版--序列号:KAV00-55610-58546金钥匙证券投资智能决策系统 1.2专业版--安装卡号:cjx1681688计算机软件水平考试系列软件--注册名:copyyour 注册码:372072计算机等级考试一级自测软件--注册名:copyyour 注册码:372072精科电脑算命 1.1--注册码:37C9FCB7 JetCar(FlashGet)v0.95广告破解--姓名FLASHGET 注册码:22029EC2M7JetCar(FlashGet)v0.94广告破解--姓名FLASHGET 注册码:22029EC2M7 或者 Name:among Code:39065EG6Q5JetCar(FlashGet)v0.93广告破解--姓名FLASHGET 注册码:22029EC2M7 K TOP开心斗地主V2.3 build 170--注册名:IceWorld 注册码:3324215076或者注册名:刘健英 注册码:4521281151开心斗地主v1.6s--Name:飞碟网络 SN:http://ufocn.coc.cc开心斗地主v1.5(sd)--Name:飞碟网络 SN:http://ufocn.coc.cc开心斗地主v1.5(sc)--Name:飞碟网络 SN:http://ufocn.coc.cc开心斗地主v1.5(S9)--Name:飞碟网络 SN:http://ufocn.coc.cc开心斗地主v1.5(S8)--Name:飞网用户 SN:ufocn.coc.cc开心斗地主v1.5(S7)--Name:CHINA SN:b|f|p开心斗地主v1.5(S6)--Name:测试用户 SN:AL5078BYCT KingCopy 2.5-- 用户名:风飘雪[CCG] 注册码:KC25-E781AEFBA97D432B47或者用户名:www.crackbest.com 注册码:KC25-7157102E695257432342KoolMoves 1.95-- Name:Free User Code:643XKJlvJSKYODAI MAHJONGG(四川省麻将) v15.25-- 注册名:http://dyiyd.yeah.net 注册码:002805471661672810617 或者 注册名:Free User 注册码:445237065 L TOPLeapFTP 2.71.580--Name:CZY Code:MOD1-MO2D-M3OD-NOPQ亮点压缩 2.0-2.01--用户名:绝密档案 公司名:http://hongjian.126.com 序列号:00000-00000-00000-00000 注册码:B69F6-A6871-75797-D8185联想163免费上网帐号-- Name:legend0387k Password:n0ze8xvlM TOP MP3 CD Maker 1.40多语言版--Name:CZY Code:3543442950MyBase v4.56--用户名fpx.yeah.net 注册码R6J7-SB3D-7YK4-XBHAMightyDAC 1.3.6 #5--Name:FREE@FREE.COM SN:J4NJWSSMTHMagicWin 1.3f(05/01)--Name:tiger Num:1234567 Code:123HJLJ544 Macromedia Director 8.5--SN:WDW850-02044-87235-26475Macromedia Dreamweaver 4.0 完全正式版--安装授权号:DWW400-03771-57289-73501Macromedia Dreamweaver UltraDev 4.0-- 安装授权号:UDW400-06066-07241-71420Macromedia FreeHand 9.02-- sn:FHW900-00010-47278-88947Macromedia Freehand 10--SN:FHW100-00654-47258-19356Macromedia Fireworks 4.0完全正式版-- 安装授权号:FWW400-02666-67248-02548Macromedia Flash 5.0最终正式版-- 序列号FLW500-13547-37838-54321 或者 FLW500-03143-77238-80660 Magic Set(超级兔子魔法设置)3.92简体中文版--Name:随便 Code:CXMS-AYILVBXDOEGMagic Set(超级兔子魔法设置)3.91简体中文版--Name: Sun Bird Code: CXM-AYYABBXDSPGMagic Set(超级兔子魔法设置)3.9简体中文版--Name: Sun Bird Code: CXM-AYYABBXDSPG 或者用户名:我爱蔡兔子:) 密码:CX-BBBAWBETUVBMagic Set超级兔子注册表优化v4.12增强版--Name:Only For Chinese Code:AFABXBCVWXB或者Name:conanxu[BCG] Code:conanxu[BCG]Magic Set超级兔子魔法设置v3.88简体中文版完美注册--Name: Sun Bird [CCG] Sn: CX-AYYABBPDOLGMagic Set超级兔子魔法设置v3.88中文版--Name:swnetcn17 Code:SPQHQRSWOXW或者Name:Only For Chinese Code:AFABXBCVWXB或者Name:purewom Code:2Y2PMEFG3或者Name:Al Gore Code:1W1IFHIJ8或者Name:Bauer Lindemann Code:3U5YVLMN6或者Name:蔡旋 Code:ABASGBCXMCBMagic Set(超级兔子魔法设置)v3.86中文版--Name:Only For Chinese Code:AFABXBCVWXB或者Name:purewom Code:2Y2PMEFG3或者Name:Al Gore Code:1W1IFHIJ8或者Name:Bauer Lindemann Code:3U5YVLMN6Magic Set(超级兔子魔法设置)V3.85多语言版--注册码:NAME:swnetcn17 CODE:SPQHQRSWOXW(适用于简体中文版的超级兔子魔法设置),注册表优化可以用conanxuBCG的注册码:AFABXBCVWXB,注册名任意。修理专家:任意注册 终极加速:任意注册。 或者Magic Set 简体中文版:name:ONLY FOR CHINESE code:AFABXBCVWXB 开放全部功能,ONLY FOR CHINESE大小写任意 RegOpt 4.11 注册内容同Magic Set 简体中文版 另两个东西注册信息随便填Magic Set(魔法设置)3.85英文版--name:Al Gore Code:1W1IFHIJ8Magic Set 3.8 for 9x/Me/2K(魔法设置)--注册名:www.superr.net 注册码:Magic SetMagic Set(超级兔仔魔法设置)--注册名:EGIS 注册码:JVJDAGFGHT 或者 注册名:YOUYOU 注册码:MNWTUTUVEMdaemon Pro 4.0 无限用户正式版--注册码:GDPFFMF-QAWLYFJ-XQDIYAOMightyDAC 1.3.5 Build3--Name:FREE@FREE.COM Code:J4NJWSSMTHMightyDAC 1.3.5 Build2--Name:FREE@FREE.COM Code:J4NJWSSMTHMightyDAC 1.3.4 Build2--Name:FREE@FREE.COM Code:J4NJWSSMTHMilpas 词痴 v1.1--注册名:www.dyiyd.com 注册码:194394184064284305784305284064105105105Moony 2.10--SN:HQVLU-AQVMZ-MYW-FWI美萍反黄专家 2.26版--软件序列号:88888888 注册号:35355美萍反黄专家 V1.1--软件序列号:88888888 注册号:35355魔法转换 v1.5 build 0401--注册名:Nicsoft 注册码:4E0E6915631C73236F2A66317438Multimedia Builder MP3 4.8 Beta 5--Name:HBK@heartbreak.net Code:1-274983-415MusicMatch Jukebox 6.00.4044a--SN:WRJWH-9394G-7W7QH-A2G7R 或者 SN:1245C-54601-54B48-EC510 Microsoft WindowsXP 2520 Pro 英文版--60天免激活序列号:RK7J8-2PGYQ-P47VV-V6PMB-F6XPQMicrosoft Windows XP 2505 RC1--序列号:DTWB2-VX8WY-FG8R3-X696T-66Y46 Q3R8Y-MP9KD-3M6KB-383YB-7PK9Q 411Y0-URB45-34R3B-310N6-70U51 F0R6R-347JU-57IC3-M0V34-11Z16 50M38-0DY53-7UPU5-7H380-M8111Microsoft Windows whistler Beta2 build 2428--CD Key: RBDC9-VTRC8-D7972-J97JY-PRVMGMicrosoft Whistler Person build 2410-- SN:F6PGG-4YYDJ-3FF3T-R328P-3BXTGMicrosoft Windows Mellinium(Windows Me)简体中文最终正式版--s/n: B6BYC-6T7C3-4PXRW-2XKWB-GYV33Microsoft Windows2000 Professional 中文版--SN:PQHKR-G4JFW-VTY3P-G4WQ2-88CTWMicrosoft Windows 2000 Server--CD-KEY:H6TWQ-TQQM8-HXJYG-D69F7-R84VMMicrosoft Windows98序列号--K4HVD-Q9TJ9-6CRX9-C9G68-RQ2D3Microsoft WindowsNT Server4.0--CDKEY:727-1111111Microsoft WindowsNT workstation--输入任意合适数目的数码后,最后一 位从0到9试一遍,最多试十次即可。Microsoft Office 2000 简体中文企业版--序列号: J2MV9-JYYQ6-JM44K-QMYTH-8RB2WMicrosoft(微软)通用序列号--微软OEM通用序列号 425-1234567微软OEM通用序列号 03697-0020401-XXXXX(X为任意数)微软服务器通用序列号 020-0123456(Exchange Server等)微软OEM通用序列号 11000-0123456-11000微软OEM通用序列号 00100-0123456-00100微软通用序列号 1112-1111111微软通用序列号 0123-0123456微软通用序列号 425-0052563(VB,VC等)微软通用序列号 425-0022172(PWin95,PVFP,PVB)微软通用序列号 400-1234567(后7位任意)微软通用序列号 000-1234567微软通用序列号 757-1234567微软通用序列号 755-1234567微软通用序列号 727-1111111微软通用序列号 111-1111111微软通用序列号 123-1234567 木马克星(Iparmor)4.20 简体中文版--Name: Ambition s/n: 360267856 or Name: Kyr0N [FHCF] s/n: -112361794木马克星(Iparmor)4.15 DEMO英文版--code:七味小路 key:-387786076木马克星(Iparmor)4.40--Name: Ambition s/n: 360267856 or Name: Kyr0N [FHCF] s/n: -112361794木马克星(Iparmor)3.30--Name:白菜乐园 SN:1225455794木马克星(Iparmor)3.24--Name:七味小路 SN:387786076木马克星(Iparmor)3.23--Name:七味小路 SN:-387786076 魔装网神2001(NetMyth)v2.9--注册名:guodong 注册码:215877F 或者 注册名:cvh520 注册码:1c11471魔装网神2001(NetMyth)v2.8--注册名:dyiyd 注册码:17E4CBD魔装网神2001(NetMyth)v2.7--注册名:dyiyd 注册码:17E4CBD魔装网神2001(NetMyth)v2.6--注册名:dyiyd 注册码:17E4CBD 或者 注册名:wind 注册码:1260457 或者 Name:CHINA Sn:166B031魔装网神2001(NetMyth)v2.5--注册名:dyiyd 注册码:17E4CBD 或者 注册名:wind 注册码:1260457 N TOPNetCaptor Pro v6.5.0 beta 0-NetCaptor Pro v6.5.0 beta 8通用序列号--SN:13064036或者sn:21199609Net Optimizer v3.0 RC2--sn:28031979-ph-17081945Nero Burning ROM 5.5.1.8官方正式版--Code:1404-1000-0564-0564-7701Nero Burning ROM 5 iso--sn:100012-095795-479579-222860NetObjects Fusion MX 6--sn:NFW-600-R-073-02169-43559Nautilus NetKit(鹦鹉螺网络助手)v2.20中文版--Name:husoft Code:rkdwpibung 或者 Name:nicsoft code:mfyrkdwpibNautilus NetKit(鹦鹉螺网络助手)v2.11中文版--注册名:dyiyd [CCG] 注册码exqjcvohat南极星 2.23--user:ldr company:http://unreally.yeah.net 注册码:4581-0495-2953-6078 O TOP欧阳网络客户管家(oyclientmaster)2.0--注册码:4080340240803402OICQ图形留言系统3.20--Name:1key Code:50466173 或者 Name:stcsr Sn:-1818884247OICQ图形留言系统3.0--Name:伪装者 SN:1232282124 Name:gfh[CCG] SN:1560124846 或者 name:alixcao code:1496111681Opera V5.12--Code:w-tdTHy-uTPjf-rQTyM-MkChJ-zzmdAOpera V5.11--Code:w-tdTHy-uTPjf-rQTyM-MkChJ-zzmdAOpera v5.10--Code:w-EeiCL-QyJFS-3mYfc-rFzFh-NMFWkOpera v5.02--Code:w-87xRm-R3TPF-8Apvm-uSVWT-rRSiVOpera v5.01--Name:speedycar organization:yfbftd sn:w-iNyjN-AWeiF-xerjz-mMCbm-SfBQxOpera v3.61--Name:CHZHY.126.COM Company:CHZHY.126.COM S/n:CHZHzHaqsNDb335439b873 OFFICE XP 简体中文正式版--序列号:P2KDC-9HMXH-9QFVK-PMQCB-V2XMMOffice 2000 简体中文企业版--序列号:J2MV9-JYYQ6-JM44K-QMYTH-8RB2Woffice 2000 Full--s/n: GC6J3-GTQ62-FP876-94FBR-D3DX8office 2000 Permium--s/n: DT3FT-BFH4M-GYYH8-PG9C3-8K2FJoffice 2000 Porfessional--s/n: XVG79-Q2WK3-JRPMD-9H26V-7TBYToffice 2000 Small Buiness Edition--s/n: TW2RX-PPYX4-MW4FQ-YVYDQ-7CCCQoffice 2000 Upgrade--s/n: RMYXR-DJ6FK-M8WBR-FKMB4-JXCCC P TOP翩跹压缩 v3.0--注册名:jieao 注册码:85DA9113F0C377Panda Antivirus Titanium熊猫钛金零售版--name:U38V92LK3H password:2a16sd7xekx79Panda Antivirus Platinum V6.30--Code:4nzdcdpb6j5PartitionMagic Pro6.01 for Win9x 精简汉化版--注册码: PP601CDSP1-12345678PartitionMagic Pro6.01 for NT/2000 精简汉化版--注册码: PP601CDSP1-12345678PartitionMagic 6.0 for NT/2000--sn:PM600ENSP1-11111131Particle Fire 2(火焰屏保)--注册码:2222222222 Panasonic MPEG Encoder Plugin For Adobe Premiere v2.1--sn:900-4018000 Password:8762NGC4594Panopticum Fire for Adobe After Effects v1.1--FirstName:SiEGE LastName:1999 sn:37991555Pantone HexImage for Adobe Photoshop--Name:PWA sn:C077ADC599F540ADPanopticum Fire for Adobe Photoshop v1.0--FirstName:SiEGE LastName:1999 sn:68716Panopticum Fire for Adobe Photoshop v2.0--Name:(Anything) sn:F2P-90327-1975PageMaker.v7.0--S/N:1039-1121-2998-7586-7388-7545Pagemaker 6.0--sn:03W600R1124621-479Pagemaker NL v5.0--sn: 03-5025-303224614Premiere 6.0 final--sn:MBF500B7205104-998Premiere 5.1--sn:MXX500R145503-500-448Premiere RT 5.1 for 9x/NT--sn: MBF420U3000205-940PhotoShop v6.01 中文版--PWC601R3382269-296或者PWC601R4999617-923或者PWW600R7105467-948或者PWW550R7162534-100Photoshop 6.0--sn:PWW600R7105467-948或者EXX600B6311279-428Photoshop 5.0--sn:PWW400R7106337-339Photoshop 4.0--sn:PWW250R3107069-312Photo deluxe--sn:HTW200R7100048-493PC-Cillin 2001 V8.05 英/日文版--sn:PCEW-0011-4881-2059-1555PC-Cillin 2001 V8.04--Code:OSJF-9999-6388-8759-0082PC-Cillin 2001 V8.02-- sn:OSJF-9999-6388-8759-0082PC-Cillin 2001 V8.0-- SN:OSJF-9999-6388-8759-0082PCGhost 4.0 Beta 2(电脑幽灵)--SN:abc-2972178Panda Antivirus Platinum熊猫卫士白金版--注册号:4nzdcdpb6j5Painter 6(自然画笔)--SN:PF60WRZ-0015375-WRBPictureMore 2.30--Name:teamORiON2000 Code:gqm8kGirPolyView 3.61--Name:Mr.Grey [WkT!] SN:3049316813PolyView 3.54--Name:Mr.Grey [WkT!] SN:3049316813Power DVD 3.0.1114 For WiN9X/NT 正式零售版--CD-key:AM12112110760255PowerDVD 3.0 简体中文正式版--SN:DV29795362671898PowerQuest DataGone v2.4--注册码2553-0000-1355-5571PowerQuest Server Magic V4.0 For WinNT/2K 简体中文版 --username:leggylady@cwcom.net,password:tightsPro Magic 5.12--sn:513001023001DPL8K14W 或者 sn:SCHINA030904TFHDVMWAProtectX 4.16专业版--Name:Mackoi SN:5AG4ACC41DA56D1Private Pix 2.51--Name:PIX Code:06C6BD3710Process Manager(Windows进程管理)3.01-- 注册名:Nicsoft 注册码:11064 或者 name:sunfeng SN:EG12376Process Manager(Windows进程管理)3.0--name:dyiyd [CCG] code:CCG15688 Q TOPQuickTime 5.02 完全版--Name:Luke Key:UEAU-TMXW-REME-3UAW-5678或者Name:microke s/n:PMME-GGQM-EMRU-UPE3-5678QuickTime 5 Preview 3--Name:Anonymous Code:0DB4-DD8B-19DB-58B8-6969R TOPRealPlayer v8.0 Basic Build 6.0.9.584中文版--sn:0444-90-4466 或者 sn:0094-32-4766RealPlayer V8.0 Basic Build 6.0.9.450中文版--sn:0094-32-4766 或者 SN:1356-04-4068RealPlay助理 1.0.0--name:2000yeah code:0411225518Real 格式文件压缩至尊 v1.3 --注册码:TianYusoftware is goodRealProducer Plus 8.51--sn:212-09483-1266 或 212-15087-3664RealProducer Plus 8.5--SN:212-08976-3639RegRun v2.90--SN:Neme:CZY Last Name:CHZHY.126.COM E-mail:REG@REG.COM Code:424798RichWin2000(四通利方中文平台2000)--SN:PF00-7WLX-0001-0000273或者SN:RNA0-5GXO-0001-0000108瑞星杀毒软件千禧世纪版--序列号:I49ISF-RUNLD3-OV3CD1-S30000 或者 CRMLLL-518AI4-H20JII-640000瑞星千禧世纪版升级序列号--name:qdj pass:1789882 n:csxk p:2298915 n:a p:2671367 n:b p:2570049 n:cq p: 2547100瑞星千禧世纪版ID:TAIHN5YJ TAK4KTNK TAK4N5AV TAPJ5UBU TAQ484SF TA94DIZKTA54HA2E TALIVVR8 TA6HM4J1 TAGIYWCQ TAZ4MDK7 TAWI5LL9TAEIM62X TAP4IED4 TAVHMEUY TAQ4726Q TABH9K1Q TAQHPJYVTA6IX48P TAU4ED8B TAU4GVRJ TA74IQ26 TA7IJF9W TAVIFUMZTA1ISG6F TAB417N2 TAHIW2PB TA1IPVRT TA64G64K TA24HC33TA64FJLN TAS444VN TASHT5MX TAR42DEC TAXIXHBR TAMIKJTQTAB4NJUS TAZI69Y7 TAV43UWK TAUJM6AT TARIRBK6 TA54HA2E S TOPSystem Commander Pro 2000 V5.04正式版--serial:SC2K5-ENE-1013673-XRRTSyGate Home Network v4.0 Build 727--Name:anything Serial:44D46441-3127CFBA Code:BCF3D581Sygate Personal Firewall--序列号为:H1001001Screen Saver Toolbox v3.3 汉化专业版--Name:Gmwz.FreeUser SN:755310-15066738SmartDraw Professional 5.50 正式版--SN:SD-00-207514-000A-00000-50-45711Snappy Fax 2000 V2.11.5.1--Name:Free User Code:8B4D0AF5CFC821E413S-Spline 2.04--序列号:314AR-JVC65-JXFVO-VW6NG-PPVVE-4KHIASuper Tools v1.0--用户名:www.crackbest.com 密码:gOJnrcmotrpjOr76ZgMSuperCleaner 2.00--Name: ReanimatoR^LasH Code:2034-76128-1644-20496SuperCleaner 2.00 Beta 1--注册码:1175-43316-941-11662Super magic 2000(超极兔子魔法设置魔2000)简体中文版--SN:SM2003-KOP8J3-YJ0YH1-HY5Q45Swish 1.5 beta 3--用户名:hanhua.Qzone.com 注册号:CmR9qXxp15zOZbd0mxiqDQxAMkFesGgHqcWitM73XSmUG5K5Streamline v4.0--sn:SBW400U7102000-766或者SBW400U7100000-392Streamline v3.0--sn:SBW300S1100640-184数据备份专家2.0--用户码:121212 注册码:YanZhiYang1998神奇注册表 0.5版--用户名:copyyour 注册码:12070019神奇注册表 0.4版--用户名:copyyour 注册码:12070019四通利方中文平台2000(RichWin2000)--SN:PF00-7WLX-0001-0000273或者SN:RNA0-5GXO-0001-0000108四川省麻将(Kyodai Mahjongg) v15.25--注册名:http://dyiyd.yeah.net 注册码:002805471661672810617 或者 注册名:Free User 注册码:445237065 T TOPTurboFTP 2.72(GB)--Name: TEAM LAXiTY s/n: 48-HZ154ZD-792TransMac 4.2--Name:Free User Code:K7E7PAAM6SF2 Trojan Remover 4.3.0--number:22222 key:875873717Trojan Remover 4.3.0--Number:189891 Key:46339488573227112Trojan Remover 4.2.2--SN: 12345678 / 376003664581841Trojan Remover 4.1.7--Name:[eGIS! '98] Company:UCF/PCE '98 Code:3743079544TuneSpark.CD.Maker.v1.1.214--Name:stcsr SN:870648E6044E75E3Tweaki for Power Users 3.0.12--sn:YOQNPGTWTxEdit 4.7--Name:LwAkUsChI Org:cOoL Code:4015466477Type manager--sn:AWW400P0101591-292听网 1.0--SN:41EF-2645-04560647天网防火墙 v2.0.3.102-v2.3通用--用户名:evrybody 注册号:582f 或者注册名:microke 注册码:3d8f天音怒放 V2.15--用户名:fpxfpx 注册码:505-0853-45天音怒放 V2.14--Name:www.dyiyd.com SN:443-7672-13天音怒放 V2.13b--Name:www.dyiyd.com SN:443-7672-13天音怒放 V2.13--注册名:世纪动力 注册码:999-1962-28 或者 注册名:师大附中 注册码:974-8525-71 或者 注册名:RIRI 注册码:632-0390-88天音怒放2.1修正版--用户名:www.crackbest.com密码:685-4091-45U TOP Ultra Edit V8.00b--Name:Free User Code:S7N0N-PDE7V-M7Z2I-C1P0R Ulead Photo Express(我形我速) 4.0 Trial-sn:12903-54000-87045955Ulead Photo Explorer Pro 7.0 iso--sn:11103-67000-00262910Ulead PhotoImpact V6.0 ESD--sn:11103-06000-00085757Ulead VideoStudio 5.0正式版--SN:11102-85000-00015330Ulead COOL 3D 3.0 简体中文正式版--SN:12905-03000-00381553 V TOPVirtual Drive(虚拟光驱) 2001 个人版--安装序列号:FSX31000000VRV北信源杀毒专家2001 正式零售版--序列号:FJDLKICPEAEVoptMe 6.20--Name:0000000000 Location:0000000000 Personal Key:CE9391A5GCOBR6F00000或者Name:w Location:[CCG] Code:C7D6623C37O2R16WSMKSVisualRoute 5.2c--CLIENT KEY: VISUALROUTE-PWV5C1-5A3245-4A61 SERVER KEY: VISUALROUTE-PWV5S10-FBA833-95E4VuePrint Pro 7.7b--Code:11168520 W TOP文件密使 2.3 注册--用户名:fpx.yeah.net 注册码:4131484501网络小吸星 v1.0--用户名:www.crackbest.com 密码:N89HN4WN3J或者用户名:gfh 注册码:8QT3QT3QZO五子棋大战--注册码: g216lab031b5xup376我的保险箱--用户名:gfh 邮箱:sxcgfh@sina.com 注册码:346356413166221我形我素 4.0--sn:12903-54000-87045955WPS Office 金山办公组合(企业版)--SN:KSW026-110000-428123-807600Wps2000序列号--KSW00-13328-76201 或者 KSW00-42712-80739WPS2000万能序列号--KSW00-00000-00000WinISO 4.0.0.103 注册码--Name:fixdown Code:9988c3cad629cd2d0000006b00000000WinISO V3.9.0.100正式版注册码--user:winiso sn: 998814fe1ad423ec0000005f00000000或者Name:Free User Code:9988be39150d1ffa0000006d00000000WinISO 3.X通用注册码--Name:Free User Code:9988be39150d1ffa0000006d00000000Winmsg 消息精灵3.13 v3.13.3649--用户名:白菜乐园 注册码:58-F0-89-58-06-53-53-2AWinmsg 消息精灵3.00 v3.12.3472--注册名:www.dyiyd.com 注册码:09-2B-79-43-B5-1E-24-0CWinImage V5.00.5009 Beta--Name:CrazyKnight [ORiON] CN:E3744D08或者Name:The Netmech^LasH Regcode: 44C66A34WinImage V5.00.5007--Name:John Hunt sn:122CA601Windows Power Tools 3.15--Code:B8X687-ND98Y-NDKG6-PMVH8Windows Power Tools 2.85--Code:b87d789wnfijwefh87eyf87hWindows进程管理(Process Manager) v3.0.1--注册名:Nicsoft 注册码:11064 或者 name:sunfeng SN:EG12376Windows进程管理(Process Manager) v3.0--name:dyiyd [CCG] code:CCG15688Wild type--sn:FHW251R31003373WinImp 1.21--Name:IMP Key1:3E8FC381 Key2:6884663CWinZip 8.1 beta Build 4180--Name:x SN:00020000或者Name:cTRLd SN:1D4C036CWinzip v8.0 build3105--注册名:among 注册码:514A0431 或者 注册名:wang qiang 注册码:c97b0c33 或者 注册名:ldr 注册码:77940148或者name:wangds code:529c0641WinZip v7.0 SR-1--注册码:Name:The Krazy Nomad [DEViANT] sn:0BB3629FWinDVD v2.3 DTS ISO--sn:4432GHT7C7R84E0万能五笔2000+通用注册码--用户名:shenwei168 PASSWORD: 2546781324578124(可以是十六个任意数字)万能五笔注册码--用户名:cniti 用户码:3821-076433-0764 WebZip 4.1.0.657--Name:among s/n:1981862877 Key:A7BB94087900WebZip 4.1.0.654--Name:among s/n:1981862877 Key:A7BB94087900WebZip 4.10 Build 624--Name:among Seria Numberl:1981862877 Reg Key:A7BB94087900WebZip 4.00版本通用注册码--name:among Seria Numberl:1981862877 Reg Key:A7BB94087900 或者 name:1key serial:love1key code:6ED1140C1600 或者 姓名:sNoOFy [AmoK] 序列号:nICE tO sEE yOU! 注册码:A8EF3C7C1A00WinGate 4.4.0(0728)--Name:oDDiTy PHEAR Code:666CA61E5DDB490FE6D07C12Wingate Pro v4.40--name: oDDiTy PHEAR key: 666CA61E5DDB490FE6D07C12 或者name: ODDITY BASTARD key: CA160578A130655A442D34F9WinGate 4.4 Beta A--用户名: MFD Corp. 注册码:36BF3E69EEAEE1E83E36132E或者Name:oDDiTy PHEAR s/n:666CA61E008F4E0F86D07C12WinGate vx.x--Name: United Cracking Force - QT sn:419764B050C2EF1DD21CAB12WinGate v4.3--Name:Boy SN:AE5F56E5D95781E99FCEA546 或者 Name: DFA OWNZ SN:666CA61E008F4E0F86D07C12WinGate V4.2--Name:MFD Corp.sn:36BF3E69EEAEE1E83E36132E WinRescue 98 5.04--注册:Code:SvetCHRISTAWinRescue 95 V10.04--注册:msR3I8aUi9y2E84LWinRescue Me 1.04--注册:Code:myONEthingWinRescue 2000 2.04--注册:Code:NashBOGvseMogysheeWinRescue NT V2.04--Code:IBNTB-IMN4KJOWinRescue 98 V5.03--Code:SvetCHRISTAWinRescue 95 V10.03--Code:msR3I8aUi9y2E84LWinRescue Me 1.03--Code:myONEthingWinRescue 2K V2.03--Code:NashBOGvseMogysheeWinRescue NT V2.03--Code:IBNTB-IMN4KJOWindowsXP可以无限次激活的号码:CXGDD-GP2B2-RKWWD-HG3HY-VDJ7J或者RK7J8-2PGYQ-P47VV-V6PMB-F6XPQWindowsXP 2520 Pro 英文版--60天免激活序列号:RK7J8-2PGYQ-P47VV-V6PMB-F6XPQWindows XP 2505 RC1--序列号:DTWB2-VX8WY-FG8R3-X696T-66Y46 Q3R8Y-MP9KD-3M6KB-383YB-7PK9Q 411Y0-URB45-34R3B-310N6-70U51 F0R6R-347JU-57IC3-M0V34-11Z16 50M38-0DY53-7UPU5-7H380-M8111WindowXP(windows whistler) Beta2 build 2428--CD Key: RBDC9-VTRC8-D7972-J97JY-PRVMGWindows Mellinium(Windows Me)简体中文最终正式版--s/n: B6BYC-6T7C3-4PXRW-2XKWB-GYV33Windows2000 Professional 中文版--SN:PQHKR-G4JFW-VTY3P-G4WQ2-88CTWWindows2000 Professional英文正式版--s/n: RBDC9-VTRC8-D7972-J97JY-PRVMGWindows2000 Server 简体中文完全正式版--S/N:XF7DK-7X2WM-2QRCT-Y9R23-4BHDGWindows2000 Server--CD-KEY:H6TWQ-TQQM8-HXJYG-D69F7-R84VMWindows 98 SE 标准正式版--s/n: HMTWJ-VPPWP-9BXP8-WD73Y-GGT6MWindows98序列号--K4HVD-Q9TJ9-6CRX9-C9G68-RQ2D3X TOP熊猫钛金零售版Panda Antivirus Titanium--name:U38V92LK3H password:2a16sd7xekx79熊猫卫士白金版Panda Antivirus Platinum--注册号:4nzdcdpb6j5熊猫卫士白金版Panda Antivirus Platinum 6.30--Code:4nzdcdpb6j5虚拟光驱(Virtual Drive) 2001 个人版--安装序列号:FSX31000000现在就打字1.2注册号-- 姓名:www.crackbest.com 密码:105277772612下载软件管理盒(FlashSoft) V1.06--用户名:www.crackbest.com 注册码:873359396 Y TOP鹦鹉螺网络助手(Nautilus NetKit)v2.20中文版--Name:husoft Code:rkdwpibung 或者 Name:nicsoft code:mfyrkdwpib鹦鹉螺网络助手(Nautilus NetKit)v2.11中文版--注册名:dyiyd [CCG] 注册码exqjcvohat友情强档 5.82.0999(08.01)--Name:getfox SN:172392-EIVJYH友情强档5.82.999国际版--Name:getfox SN:172392-EIVJYH友情强档5.80.978国际版--Name:getfox SN:172392-EIVJYH友情强档 V5.63国际版--Name:wind[CCG] SN:196350-XIEVVQVIR音画时尚(ICE Player) v2.6--注册码:PL68A-yhss-style-98566-55860或者6615-FCJX-LDgs-155868-ice260a音画时尚(ICE Player) v2.18--注册码:TD98c-00ip-Q65Z-4129C-8521 或者 fyal-WMCZ-LDco-slyy-ice218音乐贝贝(CDOK)--姓名:洋白菜 公司:www.crackbest.com Email:yang119@crackbest.com sn:CA9C8419 或者注册名:copyyour 公司:CCG 信箱:cncrack@963.net 注册码:7E868430Z TOP桌面放大镜注册码--用户名:gfh 注册码:i26hZ73e中文版拼图游戏1.0--注册码:ffrjj_196418中华压缩(ChinaZip) 6.02--用户名:www.crackbest.com 注册码:AKEM9752自然画笔(Painter) 6.0--SN:PF60WRZ-0015375-WRB智能陈桥五笔5.03正式版--注册信息码:CCJXQ7X5S智能狂拼II正式版--序列号:350-00161634365653智能狂拼完全正式版--sn:300-812522036449中文之星 2001--SN:310-121964037443 0-9 TOP32-bit FTP f9.31.1--Name:stcs Code:3033353B353932-bit FTP f9.28.01--Name:FTP Code:30323B373D3B32-bit FTP f9.26.15--Name:FTP Code:30323B373D3B32-bit Fax x9.31.1--Name:stcsr Code:3034323B373832-bit Fax x9.28.01--Name:CZY Code:3033373C383A3DS MAX R4 最终零售版软件预安装密码为--cdkey:226-19791979 & key:XLSQBQ3DS MAX 3.1--Serial: 110-12345678 CDKey: S4ED6W Authorization Code: a84983813D Morfit 3D WorldBuilder v3.9--SN:M-2000-MVR-1737

2

0 940天前

5449

问题描述:%Mar 28 22:52:07:228 2019 楼层汇聚交换机13.202 STP/4/STP_DISPUTE: -Slot=2; Instance 1's port GigabitEthernet2/0/1 received an inferior BPDU from a designated port which is in forwarding or learning state.[楼层汇聚交换机13.202] dis stp ab [楼层汇聚交换机13.202]dis stp abnormal-port ? > Redirect it to a file >> Redirect it to a file in append mode | Matching output <cr> [楼层汇聚交换机13.202]dis stp abnormal-port ---[GigabitEthernet2/0/1]--- MST ID BlockReason Time 0 Disputed 22:53:36 03/28/2019 0 Disputed 22:53:34 03/28/2019 0 Disputed 22:53:32 03/28/2019 1 Disputed 22:53:36 03/28/2019 1 Disputed 22:53:34 03/28/2019 1 Disputed 22:53:32 03/28/2019 3 Disputed 01:50:58 01/07/2013 3 Disputed 01:50:56 01/07/2013 3 Disputed 01:50:54 01/07/2013请问 inferior BPDU 这个是什么BPDU解答:received an inferior BPDU含义为是交换机上收到低优先级的BPDU,同时该BPDU携带learning或forwarding标志,即认为自己为根端口;查看abnormal-port时发现该端口被disputed,该功能是保护根桥,防止下层网络震荡,一般产生原因为链路单通,对端收不到根桥发送的BPDU报文,从而对端一直发送低优先级的BPDU交换机上收到低优先级的BPDU,同时该BPDU携带learning或forwarding标志出现这样的情况,通常确认当前的网络环境以防止攻击。比如网络是否发生变动,是否接入了其他带生成树协议的设备,可以通过拔插端口,逐个端口抓包,看是否存在非根桥发的BPDU收到了低优先级的BPDU,会造成根桥抢占,造成网络中STP树波动,可能是新接了交换机,mac地址较小,也可能是有恶意攻击。优化的话,网络中配置根桥,配置根保护;接用户的端口开启edge-port等

0

0 1122天前

3464

问题描述:关闭word时,显示:由于文件许可错误word无法完成保存解决方案:出现这种提示可能是因为文件是由其他版本的word软件创建的,和当前使用的word版本不一致;

我们可以将文件另存为,随后再更改文件名进行保存。具体操作步骤如下:

1、word之所以许可权错误,是因为文件是由其他版本的word软件创建的,与您当前使用的word版本不一致,

所以无法保存在原来的文件里;

2、点击左上角的【文件】按钮,然后在下方选项【另存为】;

3、在文件名上新加一个1与此前的源文件所区别开,此外同样的文件名字也是保存不了的,然后点【保存】按钮;

4、退出word,将源文件删除,然后右键点击新建的文档,选择【重命名】,将后面的1删除即可回车保存。

0

0 1387天前

4980

原内容摘自:装了Office2013 保存大文档时,进度太慢,有什么解决的办法吗 (microsoft.com)在Office 2013及以上版本,当我们的电脑配置比较高的时候,有时候会发现在保存大文件的时候,进度异常缓慢,甚至卡死,那么这种情况该怎么解决呢?在查阅微软官方技术论坛后,找到解决方案方法一:禁用 Office 中的允许后台保存(禁止这个功能可能存在一些风险, 请及时保存文件。)

启动任一 Office 2013 程序。

在“文件”选项卡上,单击“选项”。

在“选项”对话框中,单击“高级”。

在可用选项列表中,单击取消“允许后台保存”复选框。

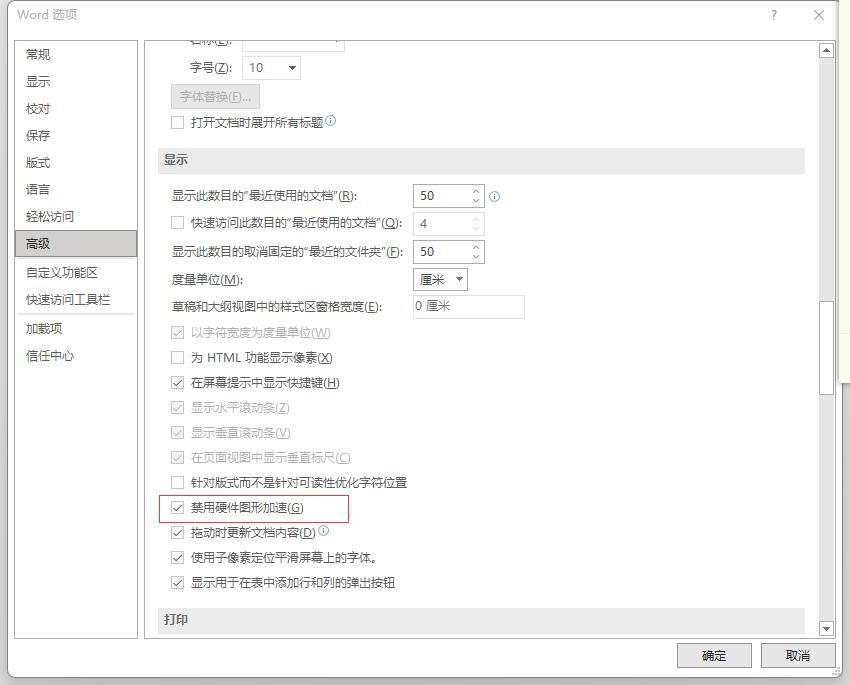

方法二:禁用 Office 中的硬件加速

启动任一 Office 2013 程序。

在“文件”选项卡上,单击“选项”。

在“选项”对话框中,单击“高级”。

在可用选项列表中,单击选中“禁用硬件图形加速”复选框。

0

0 1387天前

4224

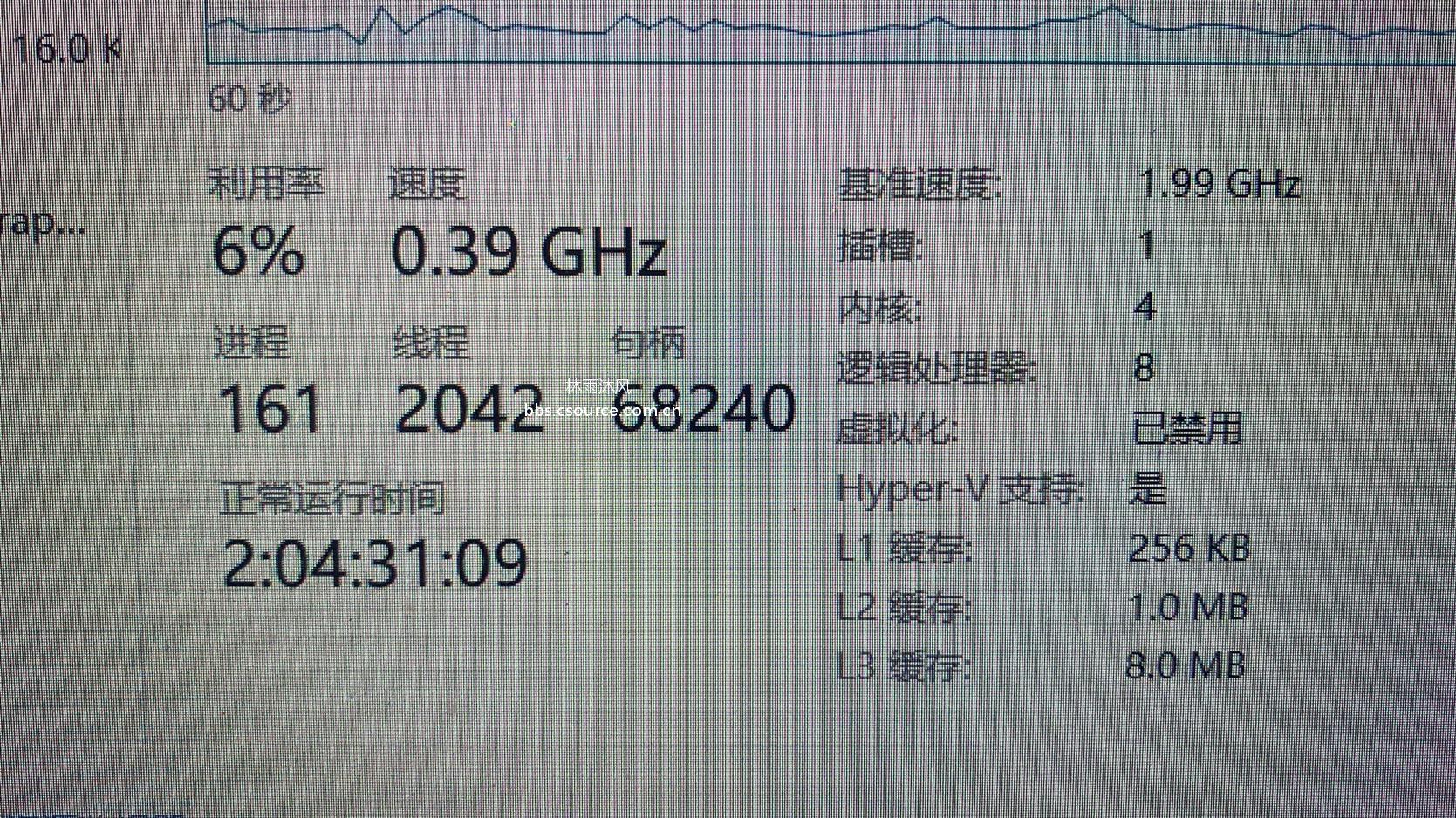

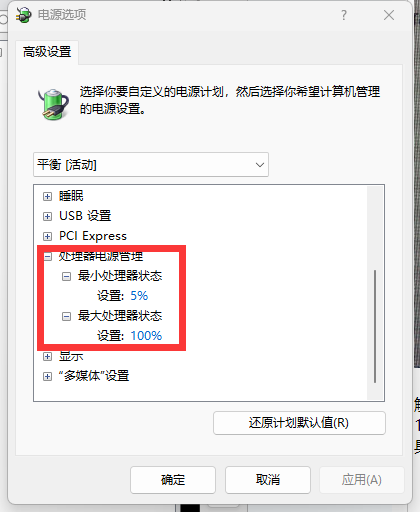

症状:系统异常卡,通过查看任务管理器发现CPU频率被锁定在0.39Ghz排查思路:1.检查“控制面板 -> 电源设置”中,此时的电源管理模式是否为高性能或者当前性能下是否针对CPU设置了最大能源比例,具体为:“控制面板 - > 电源选项 - > 编辑计划设置 - > 更改高级电源设置”2.如果上述设置不存在问题,则需要尝试重启,进入BIOS,恢复出厂设置,然后再次进入系统查看是否能解决3.如果在查看了电源管理选项、恢复BIOS仍不能解决,请检查CPU是否散热良好,过热也可能导致CPU被强制锁定频率4.如果上述均无问题,那么则需要考虑是否有可能是系统驱动异常导致的CPU被锁频率,具体测试方法为:进入PE,然后运行CPU-Z,如果核心速度为正常情况,则说明是由于系统驱动层面导致的,该情况下,则需要排查出是哪个驱动导致,然后尝试恢复或者卸载该驱动

0

0 1390天前

10259

故障原因:定影温度检测异常解决方案:1.检查定影组件线路是否正常,例如是否有线因为螺丝或者其他原因有断的,如果有需要先进行恢复 2.进入设备维修模式: (1). 按黄色的清除键, (2). 按键“1”“0”“7”, (3). 按红色的“Clear/Stop”键(按住3秒), (4). 关机,然后重新开机,一般即可恢复正常 (*5). 部分机型可能还需要在维修模式下输入801进行清除状态 3.上述如果仍不能解决问题,则需要尝试清洁热敏电阻上的积碳或者更换热敏电阻

0

0 1391天前

60176

收到反馈时间:2020.12.6

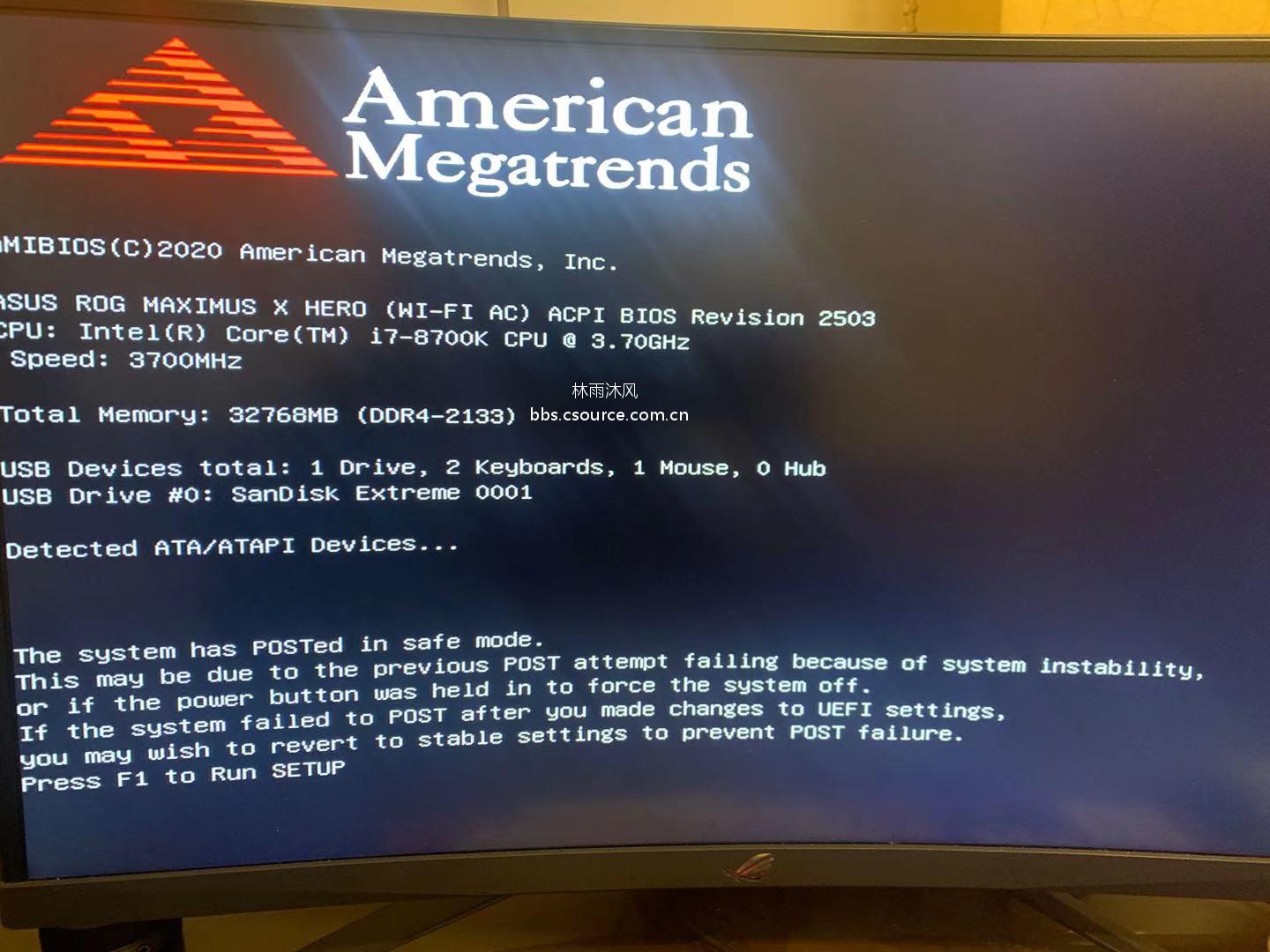

症状简易说明:华硕主板,在开启某些东西后,开机提示“the system has POSTed in safe mode”

症状可能存在范围:仅限于Asus主板? 最近收到一客户反馈说,无法开机,提示下述内容 一开始以为是Bios问题,遂去官网查找,发现并没有更新的版本 尝试扣电池下来,发现虽然正常了,但一旦开启了XMP后,问题依旧,遂怀疑是不是XMP导致的,在关闭了XMP,同时把内存的频率调回正常后,系统可以正常启动了 后续经查,发现该问题仅存在于华硕Asus,原因未知,估计可能还是Bios的问题,只能等待厂家的修复了

19

0 1993天前

15036

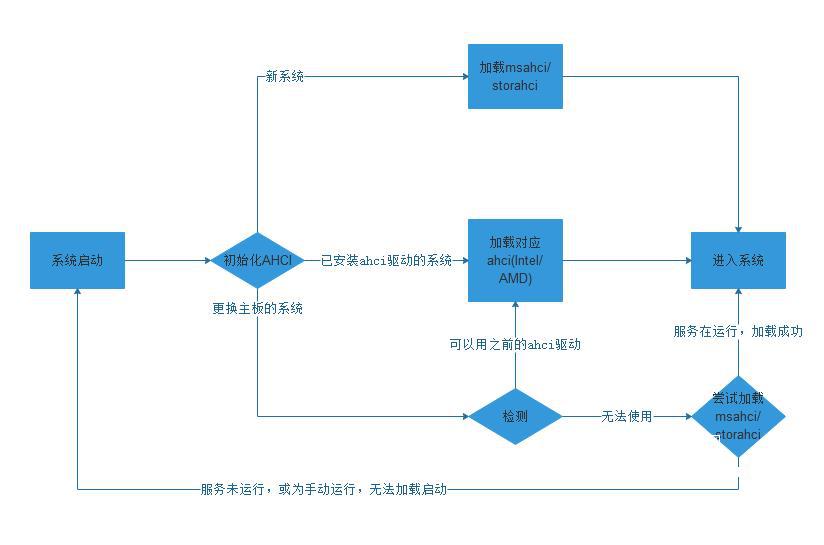

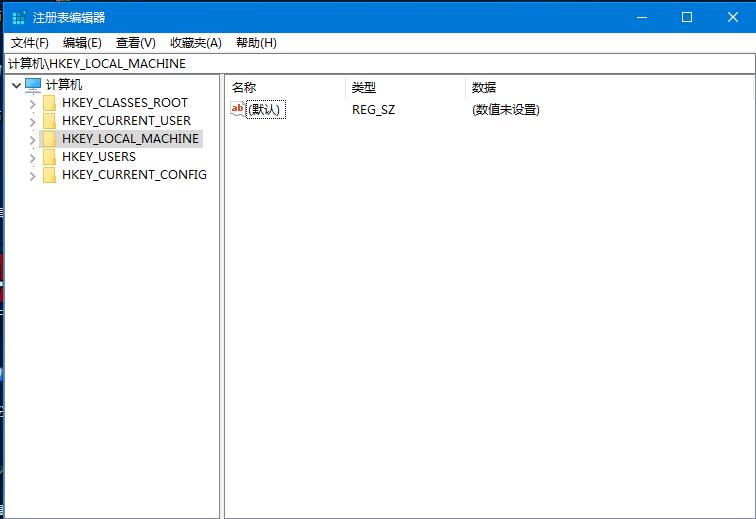

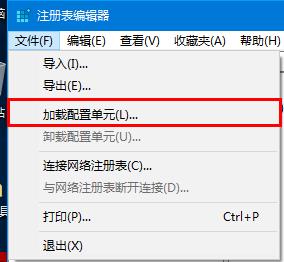

最近搞到一块硬盘,之前是装在AMD主板上的,原来的平台无法使用,正好又想看下硬盘桌面上还有什么数据需要保留的,遂尝试挂载到Intel主板上,启动,在进到Logo界面就自动重启了,在经过一番尝试后,终于成功找到如何正常使用的方法。 注意:以下方法仅适用于AHCI模式下,关于原理的说明仅仅只是个人的一些理解,并非专业解释,大概理解即可 基本说明:首先我们需要先了解,Intel的主板更换成AMD的,可以正常进入,只需要重新安装驱动即可,但是为什么AMD的更换成Intel就会无法启动呢,这里其实就涉及到一个很重要的东西,AHCI控制器驱动(也叫磁盘控制器驱动),有时候我们旧的芯片组更换到新的芯片组的主板会无法启动,或者启动出错其实也是因为这个,Win7里叫msahci,Win8或更高版本里叫storahci,当我们刚安装好系统,还未安装ahci驱动的时候,其实就是系统自带的ahci在发挥作用 (以下内容处于争议阶段) 站长认为,Intel的ahci驱动与msahci是处于一种同时运行的状态,当把Intel更换成AMD后,首先由系统检测当前主板的磁盘控制器是否有安装,如果有安装则加载当前主板的磁盘控制器驱动,如果未安装则尝试使用msahci,如果这个服务未运行,或者不支持当前的主板,则自动重启,或者蓝屏。 而AMD的ahci驱动安装后,msahci的驱动状态会被设置为3,也即是手动启动,当更换成Intel以后,由于这个服务被设置成手动启动,那么系统因为检测到当前主板不是amd的,但新的磁盘控制器驱动并未安装,所以只好尝试从msachi进行加载磁盘,但又因为这个服务处于未启动状态,系统无法加载,遂启动失败,系统重启 解决方法:既然知道了原因,其实就很好解决了 1.首先我们需要先准备好一个PE系统,因为注册表的修改需要在PE下进行,站长这里使用的是我们自己定制的PE 2.如果您的PE有便捷的注册表编辑工具,也可以使用,如果没有也可以使用默认的regedit,都可以实现,首先我们先打开软件(这时候看到的注册表是PE的,并不是我们需要更改的,这点需要注意),然后在左侧列表中选择一个项,我这里使用的是HKEY_LOCAL_MACHINE 然后我们点击左上角文件,加载配置单元(这里的作用是把我们真实系统的注册表挂载到现在这里) 在弹出的窗口中,找到c:\windows\system32\config,这里可以看到有许多个文件,不用管,我们只需要找到SYSTEM这个文件挂载即可 选中,点击打开,会弹出一个输入项名称,这里输入的是方便我们之后寻找的一个名称,当设置完成后,展开刚刚你选中的那个项,就可以看到有一个你前面设定的名称的项出现在那里 当你看到这个,说明你真实系统的注册表已经挂载成功了,接下去,我们只需要找到ControlSet001\Services\msahci(或storahci),然后在右侧将Start的键值修改成0,然后重启即可。 3.非必须,不过建议配合SkyIAR组合使用

7

0 2068天前

26885

很多朋友发现,即使下载到了Adobe Flash Player国际版,但是却无法安装,这是由于Adobe对国内进行了锁区。它会自动检测地区,如果是国内就停止安装,并强制转跳特供版下载页面. 其实,具体突破限制的方法,非常简单。大家只要借助hosts文件,屏蔽Flash联网,就可以正常安装国际版了。

hosts屏蔽方法如下: 1、进入电脑C盘的这个目录“C:\Windows\System32\drivers\etc”。

2、把hosts文件复制到桌面,右键选择“打开方式”,用记事本打开。 3、在文件最后,复制添加以下内容,保存文件。0.0.0.0 flash.cn 0.0.0.0 www.flash.cn

0.0.0.0 geo2.adobe.com 4、复制修改后的hosts文件,粘贴覆盖etc文件夹里的原hosts文件。 5、双击Flash国际版安装包,就可以正常安装了。 需要注意的是,Adobe Flash Player分为ActiveX、PPAPI、NPAPI三种版本。它们是针对不同浏览器内核,开发的控件,xp和win7建议三个都安装。win10自带ActiveX版Flash,所以只要安装其他两个即可。 Flash 下载:install_flash_player_ActiveX_32.0.0.330(仅适用XP和Win7) install_flash_player_NPAPI_32.0.0.330 install_flash_player_PPAPI_32.0.0.330

10

0 2191天前